“Seguinte”. “Clique aqui”. “Abra o link”. Estas são das palavras mais ameaçadoras do mundo da cibersegurança. Não é que sejam palavras tecnologicamente avançadas, mas resumem o potencial da denominada engenharia social. Ou seja, o processo de tentar convencer alguém de algo fictício, usando interações que podem revestir várias formas, desde mensagens de correio eletrónico, interações através das redes sociais ou mesmo chamadas telefónicas.

Quem nunca recebeu uma SMS – e ficou tentado – em clicar no link que nos levava a vencer um telefone topo de gama? Quem nunca recebeu um email com uma fatura para pagar e no qual tínhamos de carregar num “execute”. Quem nunca carregou no “seguinte” sem saber muito bem o que estava a instalar?

Dentro destas técnicas, o phishing tem vindo a ganhar cada vez mais “adeptos”. O crime consiste em ludibriar as pessoas, levando-as a partilhar informações confidenciais, como palavras-passe e números de cartões de crédito. Tal como na pesca (“fishing“, em inglês), há mais de uma forma de apanhar uma vítima, mas há uma tática que é mais comum. As vítimas recebem o tal email ou uma mensagem de texto que imita uma pessoa ou organização em que elas confiam, como um colega, o banco ou uma entidade governamental, correios, entre outras. Quando a vítima abre o email ou o texto, encontra uma mensagem assustadora que visa sobrepor-se ao seu bom senso e assustá-la. A mensagem exige que a vítima consulte um dado website e tome medidas imediatas ou arrisque uma qualquer consequência.

Se os utilizadores morderem o isco e clicarem no link, normalmente são enviados para a imitação de um website fidedigno. A partir daqui, é-lhes pedido que iniciem sessão com as suas credenciais de nome de utilizador e palavra-passe. Se eles forem suficientemente ingénuos para o fazer – a tal engenharia social- , a informação de registo é passada para o atacante, que a usa para roubar identidades, esvaziar contas bancárias e vender informações pessoais no mercado negro.

Simples mas eficaz

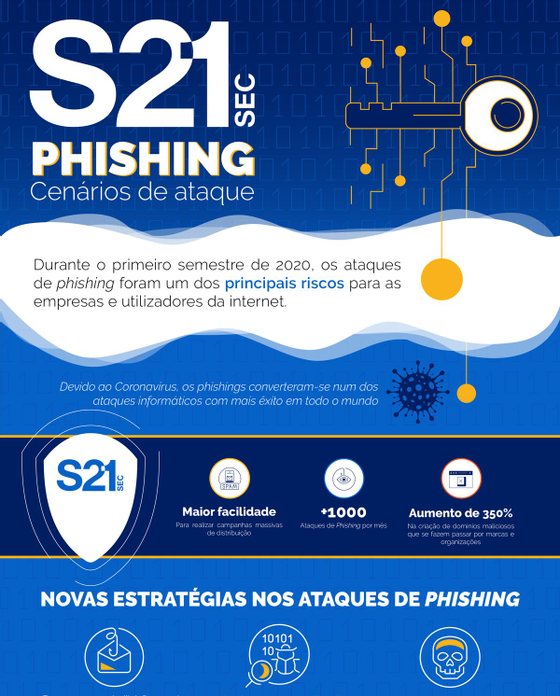

Ou seja, sendo uma das formas mais simples de ciberataque, é das mais eficazes. A comprovar esta tendência, a equipa de Intelligence da S21sec, um dos principais players de serviços de cibersegurança na Europa, procedeu a uma análise da evolução do phishing ao longo do primeiro semestre do ano, com base na recolha de dados da empresa e dos seus parceiros estratégicos. Nesta análise, destaca-se o aumento de 350% no roubo de identidade face ao ano anterior.

Os principais erros que cometemos na Internet

↓ Mostrar

↑ Esconder

Os principais erros que grande parte dos utilizadores cometem estão relacionados com a reutilização e a partilha de passwords utilizadas para o acesso às mais diversas contas de serviços online.

Desde que começou a proliferação de serviços online, é pedido ao utilizador um registo para poder aceder ao mesmo, sendo o utilizador obrigado a introduzir pelo menos a conta de correio eletrónico e uma palavra passe. Por comodidade, o utilizador acaba por utilizar a mesma password na maioria dos websites em que se regista, ou uma variante de uma password base comum. E porque é que isto é um problema? Porque, por vezes, um desses websites é atacado e os atacantes conseguem ter acesso às bases de dados de utilizadores que contêm esses endereços de e-mail e passwords, e uma das primeiras coisas que fazem é tentar o acesso a outros websites usando essas combinações que roubaram.

É assim fácil de imaginar o impacto de um atacante conseguir obter acesso à conta de um comércio online onde o utilizador tenha guardado os dados de pagamento, ou à conta de e-mail onde recebe todos os documentos relacionados com a vida pessoal, ou até à conta de correio profissional.

Aliás, de acordo com o documento, os riscos do phishing não se limitam ao e-mail. O roubo de identidade também é realizado através de mensagens de texto, chamadas de voz, apps de mensagens e plataformas de redes sociais. Este cenário torna-se ainda mais vincado numa realidade marcada pelo teletrabalho, em que os colaboradores fazem uso dos seus dispositivos pessoais para realizar a sua atividade.

Pandemia potenciou ataques

Claro que este cenário foi potenciado pelo contexto de pandemia, com as empresas a enviarem colaboradores para casa, muitas vezes a utilizarem os seus próprios equipamentos para acederem a aplicações ou sistemas empresariais. João Farinha, Head of Audit na S21Sec em Portugal, revelou-nos que a Covid-19 realmente fez com que as organizações tivessem de se adaptar em tempo recorde ao teletrabalho em larga escala, que surge como um novo paradigma. “O que era antes um perímetro de rede empresarial bem definido, transformou-se numa rede com múltiplos acessos externos, a partir de ambientes domésticos ou lazer sem os típicos controlos de segurança que garantem a confidencialidade, integridade e disponibilidade dos dados e informação empresarial”.

O especialista diz ter sido necessário levar a cabo um conjunto de ações de forma repentina e, na maioria dos casos, com poucos recursos. “Para além da transformação nos ambientes de trabalho, também a componente humana sofreu transformações”, diz João Farinha.

Como nos podemos defender

Acima de tudo, explica o Head of Audit, é necessário apostar na educação e sensibilização. “A maioria da população é utilizadora de sistemas no seu dia a dia, quer no plano profissional como pessoal. É necessário enraizar bons hábitos de segurança, o que não é fácil quando o ritmo de evolução tecnológica ultrapassou a capacidade de pais passarem conhecimento para filhos”. E menciona a necessidade de se fazer um esforço de comunicação a todos os níveis para que a temática da segurança da informação comece a fazer parte da nossa natureza, tal como tantos outros hábitos de segurança que a sociedade já tem, como segurança alimentar, segurança física.

Por outro lado, o especialista falou nas ferramentas que ajudam à proteção, desde os gestores de passwords que permitem criar e gerir passwords únicas para cada website ou serviço em que nos registamos, até aos mecanismos de duplo fator de autenticação, como os semelhantes aos utilizados no homebanking que nos enviam um código para o telemóvel quando queremos realizar uma transação. “A maioria dos serviços online que processam informação sensível (como o correio eletrónico) já permitem esse tipo de funcionalidades, embora na maioria dos casos elas tenham de ser ativadas pelos utilizadores”.

Para João Farinha, um dos principais erros que cometemos passa pela “reutilização e partilha de passwords para as diversas contas de serviço online que têm”. E porque é que esta partilha e reutilização pode ser um problema? Porque, por vezes, “um desses websites é atacado e os atacantes conseguem ter acesso às bases de dados de utilizadores que contêm esses endereços de e-mail e passwords e, uma das primeiras coisas que fazem é tentar o acesso a outros websites utilizando as combinações que roubaram”, explicou-nos o Head of Audit.

Como “resolver” um ataque de phishing

E se formos atacados, como poderemos resolver o problema? Segundo o Head of Audit, num ataque como o phishing, há dois principais objetivos: o roubo de credenciais que permitem depois ao atacante aceder a outros sistemas em nome da vítima, e a instalação de software malicioso no dispositivo da vítima, que permite por exemplo registar tudo aquilo que está a ser feito nesse dispositivo, o acesso aos ficheiros guardados, ou até a encriptação de todos esses ficheiros para depois ser pedido um resgate para permitir a sua desencriptação. “Em qualquer um dos casos, o ideal é procurar a ajuda de quem saiba lidar com incidentes de segurança e que consiga avaliar o impacto que o ataque possa ter causado. Na maioria dos casos, é essencial agir com rapidez, uma vez que, a partir do momento em que um ataque destes acontece, é uma corrida contra os atacantes, de modo a tentar impedi-los de atingir os seus objetivos”.

A verdade é que o panorama de ameaças atual está a evoluir a um ritmo muito acelerado. Os atacantes melhoraram as suas capacidades, estão mais organizados e financiados. Daí que, o melhor, será trancar a porta antes da casa roubada.

Para mais informações, contacte a S21sec, clicando aqui.