Mais de cinco mil utilizadores com dispositivos Android descarregaram a Flashlight LED Windget, uma aplicação que seria, supostamente, um widget para ligar e desligar a lanterna do smartphone ou tablet. Mas a verdade, como avança a empresa especialista em segurança informática ESET, é que a aplicação se tratava afinal de um malware bancário que, apesar de já ter sido removido da Play Store, foi instalado em centenas ou milhares de equipamentos.

A aplicação era descarregada como qualquer outra, num processo simples. No que os utilizadores não reparavam era nas autorizações solicitadas. Eram pedidos acessos especiais ao sistema no momento da instalação e, depois desta concluída o ícone desaparecia e ficava disponível apenas o widget. A falsa aplicação tratava de registar o aparelho nos servidores do criminoso, enviar os dados do dispositivo onde estava instalada, a lista de aplicações e ainda uma fotografia do utilizador que era tirada com a câmara frontal sem qualquer autorização.

No caso de as informações enviadas indicarem que o utilizador se encontrava na Rússia, Ucrânia ou Bielorrúsia, a aplicação encerrava a atividade, levando a ESET a crer que os responsáveis pelo malware são de uma destas regiões.

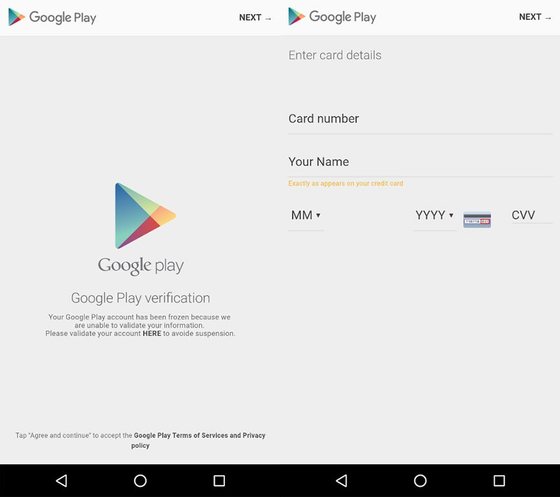

Página falsa criada pelo malware para obter as informações de pagamento do utilizador na Play Store

O método de ataque era simples. Depois de instalada e de avaliar a lista de aplicações, o malware criava uma página falsa, semelhante à utilizada pela aplicação oficial que estava a ser aberta, onde solicitava os dados bancários/dados de pagamento do utilizador que, ao fornecer essa informação, estava a enviar diretamente para o servidor dos atacantes os dados de pagamento.

Não se sabe ao certos quantas aplicações podiam ser copiadas com este método mas o Facebook, Instagram, WhatsApp e a própria Play Store eram algumas das aplicações que estavam a ser copiadas. O problema em nada tem a ver com estas apps, uma vez que se tratava de uma página falsa e não da aplicação oficial.